网络安全实践案例丨纵深防御思想下的医疗机构网络基础设施建设

在数字化转型的浪潮中,医疗机构正日益依赖网络信息系统来支撑核心业务,如电子病历管理、远程诊疗、医学影像传输及医疗设备联网。其系统承载着海量敏感患者数据,且业务连续性要求极高,这使得网络安全建设成为重中之重。传统的单点防护模式已难以应对日益复杂、高级的网络威胁。因此,引入“纵深防御”思想,构建多层次、立体化的安全防护体系,成为保障医疗机构网络基础设施安全的必由之路。

一、 纵深防御的核心思想与医疗场景适配

纵深防御并非依赖单一的安全产品或技术,而是主张在网络的不同层级、不同区域部署多样化的安全控制措施。其核心理念在于:即使一道防线被突破,后续的防线仍能提供保护,从而增加攻击者的成本和难度,为检测和响应争取宝贵时间。

对于医疗机构而言,这一思想尤为契合:

- 资产价值高且敏感:患者隐私数据(PHI)是攻击者的高价值目标,需层层设防。

- 网络环境复杂:通常包含办公网络、医疗业务专网、设备物联网、互联网访问区等多个逻辑或物理区域,需要分区隔离保护。

- 威胁来源多样:既面临外部黑客攻击、勒索软件,也需防范内部人员(无意或恶意)造成的风险。

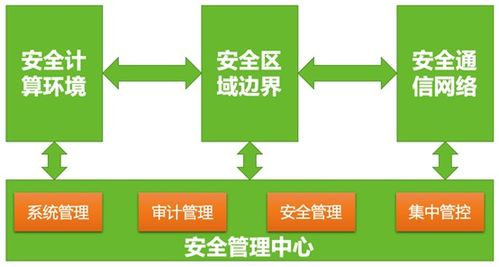

- 合规性要求严格:需满足《网络安全法》、等保2.0以及医疗行业相关数据安全法规的要求,纵深防御是满足合规中“分区分域”、“多重防护”要求的最佳实践路径。

二、 基于纵深防御的网络基础设施安全体系建设实践

以下从网络基础设施的物理到逻辑层面,阐述纵深防御的具体实践:

第一道防线:网络边界与分区隔离

精准划分安全域:根据业务功能和数据敏感性,将网络严格划分为核心业务区(如HIS、PACS系统)、内部办公区、外联接入区(如医保、远程会诊)、互联网访问区及医疗设备物联网区等。

强化边界防护:在各区域边界部署下一代防火墙(NGFW),实施严格的访问控制策略(ACL),仅开放最小必要的业务端口和协议。在互联网出口,部署入侵防御系统(IPS)、防病毒网关等,过滤已知威胁。

* 部署网络准入控制(NAC):对试图接入网络的所有终端设备(包括医用IoT设备)进行身份认证、合规性检查(如补丁、杀毒软件状态),确保“入网即安全”。

第二道防线:内部网络流量监控与威胁检测

东西向流量可视化与微隔离:传统边界防护无法应对已突破边界或源于内部的横向移动攻击。通过部署流量探针或利用具备可视化能力的交换机,监控各安全域之间及域内部的网络流量。在此基础上,实施微隔离策略,限制核心服务器之间的非必要通信,即使单一节点被攻陷,也能遏制威胁扩散。

部署网络流量分析(NTA)或网络检测与响应(NDR)系统:通过深度包检测(DPI)和机器学习技术,建立网络流量基线模型,实时检测异常连接、数据外传、隐蔽信道等内部威胁行为。

第三道防线:核心资产与终端强化防护

服务器与终端防护:在所有服务器和办公终端部署端点检测与响应(EDR)系统,提供更高级的恶意代码防护、行为监控和响应能力。对核心业务服务器进行安全加固,关闭不必要的服务和服务端口。

关键数据保护:对核心数据库的访问进行审计和加密,对存放敏感数据(如病历)的系统实施额外的访问控制和操作日志审计。

* 医疗设备安全管理:针对固件难以更新的医疗设备(如CT、MRI),将其划分到独立的物联网区域,并通过防火墙或专业医疗设备安全网关严格控制其与外界及内部其他网络的通信,仅允许与必要的服务器(如PACS)进行加密数据交换。

第四道防线:统一安全管理与持续运营

构建安全运营中心(SOC):将防火墙、IPS、EDR、NTA等各类安全设备的日志和告警进行集中采集、关联分析,形成统一的网络安全态势视图。建立7x24小时监控与应急响应流程。

定期安全评估与演练:定期对网络基础设施进行漏洞扫描、渗透测试和安全风险评估。开展针对勒索软件、数据泄露等场景的应急响应演练,检验并优化纵深防御各环节的协同能力。

* 备份与容灾:这是纵深防御的最后基石。对核心系统和数据实施定期、异地、离线的备份,并建立业务连续性计划(BCP)和灾难恢复计划(DRP),确保在最坏情况下能够快速恢复业务。

三、 与展望

在医疗机构网络基础设施建设中贯彻纵深防御思想,本质上是将安全能力从单一的“城墙”式边界,扩展到网络、主机、应用、数据乃至管理流程的每一个关键节点。它通过层层设防、协同联动,显著提升了整体安全防护的韧性和弹性。随着云计算、5G、AI在医疗领域的深度融合,医疗机构的网络边界将更加模糊,攻击面将进一步扩大。纵深防御体系也需要与时俱进,融入零信任网络访问(ZTNA)、云原生安全、AI驱动的威胁狩猎等新理念与技术,构建起动态、智能、自适应的新一代医疗网络安全防御体系,为守护生命健康信息筑牢数字化基石。